autenticação básica autenticação moderna fim da autenticação básica Exchange online

“Mas a senha está certa e não acessa!”, “Meu e-mail não funciona”, “Será que eu perdi tudo?”, “Alô TI, hackearem meu e-mail”, “Já estava assim quando eu quebrei”. Essa são algumas das frases mais ouvidas nas últimas semanas por alguns IT Pros. Isso tudo por conta de uma mudança no método de autenticação utilizado pelo Exchange Online!

Finalmente, após avisar, informar, comunicar e avisar novamente, a Microsoft iniciou o processo de aposentadoria da autenticação básica no Exchange Online. E isso, para os desavisados, foi, tem sido e com certeza será um belo desafio.

Como falei anteriormente a Microsoft já algum tempo vem informando que desabilitaria a opção de autenticação básica para o serviço de e-mail Exchange Online. A mudança estava prevista para ser executada, em totalidade, em outubro de 2022, entretanto, o prazo foi prorrogado para Janeiro de 2023. Mesmo com a prorrogação alguns tenants tiveram os serviços desativados. Estes, teoricamente, já não utilizavam autenticação básica a algum tempo e por isso a msft ajudou a “selar o caixão”.

O fato é, isso demorou a ocorrer. A google, por exemplo, utiliza autenticação moderna majoritariamente a bastante tempo. Agora cabe a nós planejar, executar e suportar essa mudança que pode, em alguns ambientes, impactar muitos usuários.

Antes de partir para a batalha, nada melhor do que entender a diferença entre autenticação básica e autenticação moderna, e como lidar com essa mudança de maneira a impactar da menor forma possível os usuários finais.

Autenticação básica

Como sugerido pelo nome, a autenticação aqui ocorre da forma mais trivial possível. O user possui um login e uma senha, ele informa tais credenciais e o portal e/ou serviço recebem a senha comparam com a existente em seu catalogo e libera ou não o acesso ao solicitante. Embora existam várias e várias técnicas para reduzir a superfície de ataque a possibilidade de interceptação é mais que real.

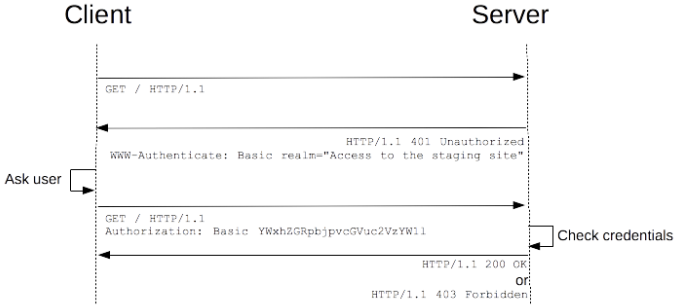

De forma mais técnica, veja um exemplo de conexão HTTP. O que ocorre é:

- Cliente envia requisição para conexão a um recurso que seja protegido, uma caixa de e-mail (mailbox) por exemplo

- O serviço responde solicitando autenticação

- O cliente utiliza criptografia base64 combinando userame:password. O resultado é inserido no cabeçalho HTTP e enviado ao servidor

- O sevidor verifica as credenciais recebidas e se tudo estiver Ok retorna o acesso. Caso não ocorra o retorno de acesso negado é exibido.

Embora exista criptografia no processo acima, a informação navega em texto plano e pode ser facilmente decifrada.

Obviamente você deve estar se perguntando: Se o problema é enviar a informação em texto plano, por que não utilizar HTTPS? A ideia é válida mas mesmo assim não reduz a fragilidade da autenticação básica. A cada request as credenciais são enviadas no cabeçalho HTTP/HTTPS o que aumenta drasticamente as chances de uma interceptação. Fatalmente as credenciais ficaram armazenadas em cache no navegador, aumentando mais ainda a superfície de ataque. Além disso, e independente da técnica de proteção, a autenticação dependerá sempre de uma combinação de Usuários + Senha, sem um segundo fator de autenticação.

Autenticação Moderna

Agora que já entendeu quais os desafios da autenticação básica, deve estar aguardando um milagre em forma de autenticação, certo?

A tal autenticação moderna usa abordagem um pouco diferente. A começar pelo segundo fator de autenticação, o famoso MFA no mundo Microsoft. Com a autenticação moderna esse recurso torna-se possível.

Somado a isso os protocolos que fazem parte desse novo modelo de autenticação, a citar: SAML, OAuth2 e WS-Federation. Todos utilizam tokens baseado em sessão. Isso significa que, embora você precise informar um usuário e senha, essas credenciais não são enviadas diretamente ao serviço que acessará. No “meio de campo” existe um gerenciador de credenciais que, após validar as credenciais gerará um token que facilmente pode ser revogado. Esse token será valido única e exclusivamente para a aplicação que você tem acesso e pode conter tempo de expiração.

Note que com a autenticação moderna suas credenciais não ficam viajando a cada requisição e existe o fator múltiplo de autenticação (MFA) que garantirá que você é VOCÊ!

Basica vs Moderna – Uma comparação não técnica

Trazendo para um exemplo “não técnico”, a autenticação básica é como a chave (credenciais) da porta de entrada de uma casa (serviço que deseja acessar). Tendo ela você terá acesso ilimitado a todos os cômodos e recursos existentes na casa. Em contrapartida a autenticação moderna é como ir a um hotel e receber um cartão que funciona apenas para acessar um quarto de todo prédio. Nesse quarto terá acesso limitado a ele apenas e talvez a algum recurso a mais no hotel. Além do acesso a recurso limitado, existe um tempo definido para que cartão consegue abrir a porta do quarto, se esse tempo se esgotar você terá que fazer outro processo de check-in para continuar acessando o recurso.

E o que vai mudar no Exchange e Outlook

A partir de janeiro de 2023 (o prazo era outubro de 2021, mas foi prorrogado) o Exchange Online removerá o suporte a autenticação básica para os serviços Exchange ActiveSync (EAS), POP, IMAP, Remote PowerShell, Exchange Web Services (EWS), Offline Address Book (OAB), Outlook for Windows, and Mac pararão de funcionar.

Logo, se utiliza o Exchange Online e por algum motivo faz uso de alguns desses serviços/protocolos sua mailbox será afetada!

Mas Nathan, minha aplicação legada precisa do POP ou SMTP…..e agora?

Não temos muita saída pra esses casos. As opções que vejo são:

- Atualizar a aplicação para que suporte autenticação moderna

- Utilize uma ferramenta a parte para fazer o papel de relay entre aplicação legada e Exchange Online.

Conclusão

O prazo para encerramento da autenticação básica no Exchange Online não está longe! Considerando a data desse artigo, são menos de 3 meses completos para que a ação ocorra. GET READY!

Pausa dramática Leia novamente, Exchange ONLINE, isso não afetará seu Exchange OnPremise.

Embora não seja uma grande alteração para ambiente que já nasceram em nuvem, uma dupla checagem nunca é demais. Aos que utilizam autenticação básica por dependências interna, está na hora de pensar num plano B.

Se precisar de alguma ajuda, não hesite em gritar!

Espero que o texto tenha te ajudado de alguma forma! Grande abraço \,,/

Qual solução de relay indica, já que a solução nativa do ISS Server também utiliza autenticação básica?